IBM nannte es FUD. Microsoft nennt es Shadow AI.

Microsoft bringt Agent 365 aus der Preview in die allgemeine Verfügbarkeit. Laut VentureBeat kostet die Plattform 15 Dollar pro Nutzer und Monat und soll KI-Agenten im Unternehmen registrieren, beobachten, steuern und absichern: im Microsoft-Ökosystem, in Clouds wie AWS Bedrock und Google Cloud, auf lokalen Windows-Geräten und in SaaS-Umgebungen.

Das klingt erst einmal wie ein normales Enterprise-Security-Produkt. Inventar, Policies, Telemetrie, Audit Trails, Zugriffskontrolle. Alles, was Unternehmen kaufen, wenn aus Experimenten Infrastruktur wird.

Der interessante Teil ist nicht das Produkt. Der interessante Teil ist das Framing: Shadow AI.

Der billige Take wäre: Microsoft erfindet eine Gefahr, um ein Produkt zu verkaufen. Das greift zu kurz. Die Gefahr ist nicht erfunden. David Weston beschreibt laut VentureBeat drei reale Muster:

- Entwickler verbinden Agenten mit Backend-Systemen und exponieren versehentlich sensible Infrastruktur.

- Angreifer nutzen Cross-Prompt-Injection über manipulierte Datenquellen.

- Agenten greifen auf Datenquellen zu, die nie für agentische Zugriffsmuster gebaut wurden.

Das ist plausibel. Wer Agenten mit Tools, Daten, Identitäten und Handlungsspielraum verbindet, baut keine bessere Chatoberfläche mehr. Er baut eine ausführende Schicht im Unternehmen. Und ausführende Schichten brauchen Grenzen.

Genau deshalb ist Microsofts Framing so wirksam.

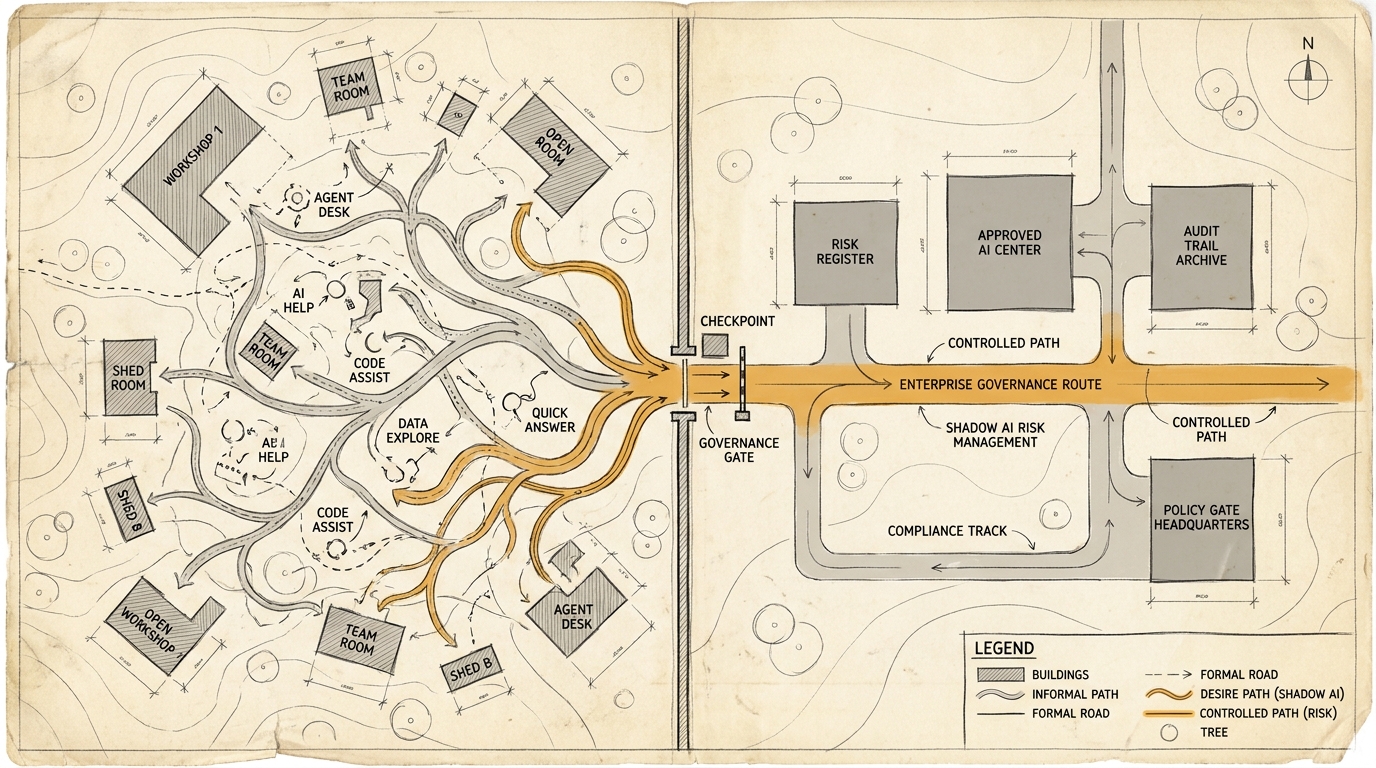

Shadow AI beschreibt nicht nur ein Phänomen. Der Begriff verschiebt Zuständigkeit. Aus neugierigen Mitarbeitenden, lokalen Experimenten und informeller Automatisierung wird ein Unternehmensrisiko. Aus Produktivität wird Angriffsfläche. Aus Dezentralität wird Kontrollverlust.

Damit ist die Budgetlogik fast schon eingebaut: Wer Shadow AI hat, braucht Sichtbarkeit. Wer Sichtbarkeit braucht, braucht ein Register. Wer ein Register braucht, braucht Policies. Wer Policies braucht, braucht eine zentrale Kontrollfläche. Und wer in Microsoft-nativen Organisationen ohnehin mit Entra, Defender, Purview, Teams, SharePoint und Copilot arbeitet, bekommt die naheliegende Antwort gleich mitgeliefert.

Das erinnert an die alte FUD-Logik, die IBM berüchtigt gemacht hat: Fear, Uncertainty and Doubt. Nicht, weil die Risiken frei erfunden wären. Das ist der wichtige Unterschied. Sondern weil reale Unsicherheit so strukturiert wird, dass eine ganz bestimmte Anbieterantwort vernünftig, professionell und fast alternativlos wirkt.

Man sieht diesen Kontrast gerade überall: Auf der einen Seite offene Agenten-Ökosysteme, in denen Menschen und Teams schnell eigene Workflows bauen. Auf der anderen Seite Enterprise-Agenten mit Telemetrie, Dashboards, Agent IDs, rollenbasierten Zugriffen, Zero Trust und Audit Trails. Dieselben Grundmodelle können in völlig unterschiedliche Richtungen laufen, je nachdem, welche Struktur Menschen darum bauen.

Microsoft verkauft deshalb nicht einfach bessere Agenten. Microsoft verkauft die institutionelle Erlaubnis, Agenten überhaupt betreiben zu dürfen, ohne im nächsten Security-Review wie ein Governance-Risiko dazustehen.

Das ist psychologisch stärker als jeder Feature-Vergleich. Kaum ein Director will sagen: „Wir lassen das mal organisch wachsen.“ Organisch klingt im Garten gut. In der IT klingt es nach Schattenbestand, Datenabfluss und späterer Sonderprüfung.

Hier liegt die eigentliche Wette: Unternehmen zahlen nicht nur für Kontrolle. Sie zahlen für das Gefühl, nicht fahrlässig zu handeln.

Das ist nicht verwerflich. Es ist nur nicht neutral.

Denn wer die Risikokategorie setzt, setzt auch den Suchraum für Lösungen. Wenn das Problem „unregierte Agenten“ heißt, ist die Antwort fast zwangsläufig eine Governance-Plattform. Wenn das Problem dagegen „fehlende offizielle Wege für sinnvolle Nutzung“ heißt, sieht die Antwort anders aus: sichere Sandboxes, klare Anwendungsräume, bessere Spec, Auditierbarkeit, Enablement und ein ehrlicher Blick darauf, wo Mitarbeitende längst produktiver sind als die offizielle Strategie.

Shadow AI kann beides sein: Risiko und Signal.

Die Managementfrage lautet deshalb nicht: Kaufen wir Agent 365 oder nicht?

Die bessere Frage lautet: Wer darf in eurem Unternehmen definieren, ob informelle KI-Nutzung vor allem Sicherheitsversagen, Produktivitätssignal oder Organisationsdiagnose ist?

Diese Deutung entscheidet am Ende mehr als der Preis pro Nutzer.

Fragt euch selbst oder eure AI: Wo nutzt euer Unternehmen den Begriff „Shadow AI“ bereits als Risikobegriff, obwohl darin vielleicht auch ein Hinweis steckt, welche offiziellen Wege, Tools oder Entscheidungsräume fehlen?

Quellen

- VentureBeat: Microsoft takes Agent 365 out of preview as Shadow AI becomes an enterprise threat, via Nutzer-Auszug vom 2026-05-05; direkter Abruf durch Vercel Security Checkpoint blockiert